Vorschriften zur Cybersicherheit und die Rolle von ITSM in DORA und NIS2

Vorschriften im Bereich der Cybersicherheit, insbesondere DORA und NIS2, betreffen eine Vielzahl von Unternehmen. Der erste Schritt zur Einhaltung der Vorschriften ist in der Regel eine Lückenanalyse, mit deren Hilfe der aktuelle Zustand bewertet und die Maßnahmen ermittelt werden, die zur Erfüllung der gesetzlichen Anforderungen erforderlich sind.

Lassen Sie uns einen genaueren Blick auf die wichtigsten Anforderungen von DORA und NIS2 werfen, auf ihre Verbindung zum IT Service Management, auch bekannt als ITSM, und darauf, wie Software-Tools die Umsetzung der spezifischen Anforderungen unterstützen können.

Identifizierung und Bewertung von Vermögenswerten

Ein effektives Cybersicherheitsmanagement beginnt mit dem Verständnis dessen, was geschützt werden muss. Dazu gehören die Identifizierung von Prozessen, die Definition von Werten und die Bewertung ihrer Bedeutung.

Ein Vermögenswert ist alles, was einen Wert für das Unternehmen hat und für dessen Betrieb notwendig ist. Dazu gehören in der Regel Daten, Anwendungen, Infrastruktur und Dienstleistungen.

DORA und NIS2 verwenden eine leicht unterschiedliche Terminologie und Herangehensweise, aber das zugrunde liegende Prinzip bleibt dasselbe. Weitere Informationen zur Vermögensverwaltung im Rahmen des tschechischen Cybersicherheitsgesetzes, das NIS2 widerspiegelt, finden Sie hier.

ITSM-Tools wie Jira Service Management bieten Funktionen für die Verwaltung der IT-Infrastruktur und deren Verknüpfung mit Geschäftsprozessen. Eine Schlüsselkomponente ist die CMDB(Configuration Management Database), in der Konfigurationselemente wie Server, Cloud Services und Anwendungen gespeichert werden.

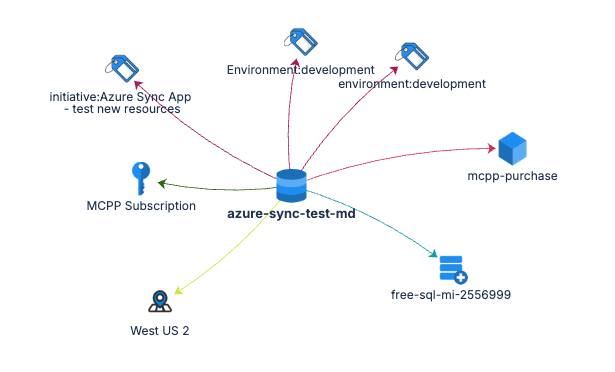

Es ist wichtig, dass die CMDB vollständig und auf dem neuesten Stand ist. Im Idealfall sollten die Aktualisierungen automatisiert werden. Unternehmen, die Microsoft Azure zusammen mit Jira Service Management nutzen, können ihre CMDB mit Tools wie Azure Sync für Jira Assets synchronisieren.

DORA und NIS2 betrachten Assets aus dem Blickwinkel der Cybersicherheit. Diese Assets sollten mit der CMDB verknüpft werden, idealerweise innerhalb eines einzigen Systems oder durch Integration.

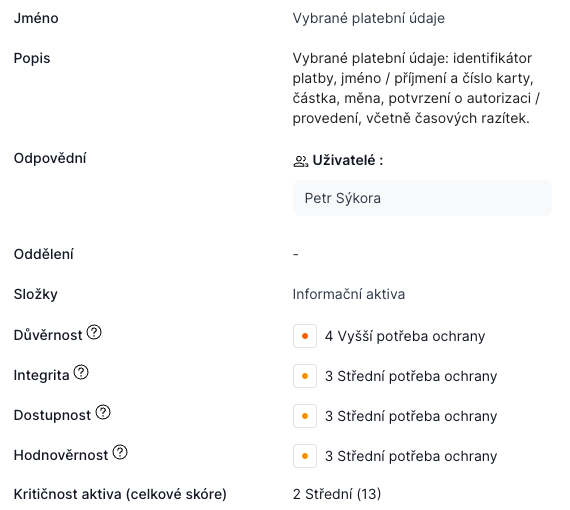

Aus Sicht der Cybersicherheit ist es nicht nur wichtig, Assets zu identifizieren, sondern sie auch auf der Grundlage von Vertraulichkeit, Integrität, Verfügbarkeit und optional Authentizität zu bewerten. Diese Parameter werden verwendet, um die Kritikalität jedes Assets zu bestimmen.

Dieser Ansatz wird zum Beispiel von der cybreg Software.

Serviceportfolio und seine Verbindung zu Vermögenswerten

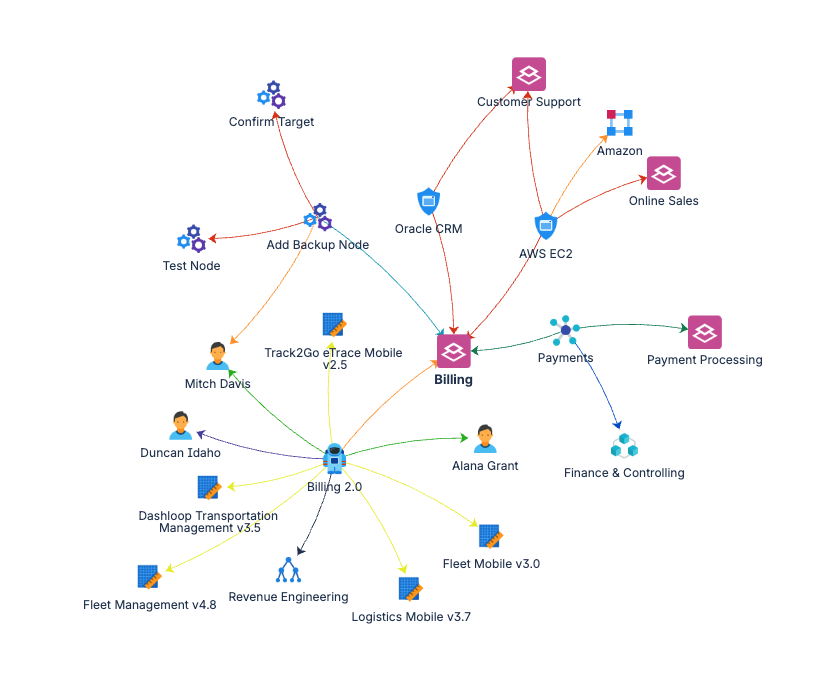

Service Portfolio Management beschreibt die Dienstleistungen, die ein Unternehmen für seine Kunden oder intern erbringt.

Für jeden Service pflegen Unternehmen in der Regel Informationen wie Service Level Agreements, Verantwortlichkeiten und Rollen sowie Abhängigkeiten von der Infrastruktur, die durch Konfigurationselemente in der CMDB dargestellt werden.

Das Verständnis dieser Zusammenhänge ist entscheidend für die Bewertung der Auswirkungen von Sicherheitsvorfällen und für ein effektives Risikomanagement.

ICT-Risikoanalyse und -management

Eine der Kernanforderungen sowohl von DORA als auch von NIS2 ist die systematische Risikoanalyse und das Risikomanagement.

Sobald die Vermögenswerte identifiziert sind, können Unternehmen damit beginnen, die mit ihnen verbundenen Risiken zu identifizieren und zu bewerten.

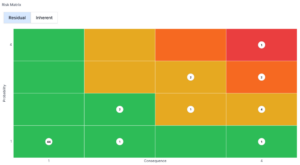

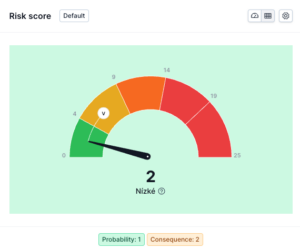

Risiken werden in der Regel auf der Grundlage der Kritikalität der Vermögenswerte, der Wahrscheinlichkeit einer Bedrohung und der potenziellen Auswirkungen bewertet. Das Ergebnis ist eine Risikobewertung, die die geeignete Strategie zur Risikobehandlung bestimmt.

Dies kann bedeuten, das Risiko zu akzeptieren, es durch Maßnahmen zur Risikominderung zu verringern, es z.B. durch eine Versicherung zu übertragen oder es ganz zu beseitigen.

Softwarelösungen wie cybreg vereinfachen diesen Prozess erheblich. Sie automatisieren die Berechnungen, führen die Benutzer durch den Arbeitsablauf und sorgen für eine ordnungsgemäße Dokumentation, die für Audits und den Nachweis der Einhaltung von Vorschriften unerlässlich ist.

Management von Sicherheitsvorfällen

Im Falle eines Sicherheitsvorfalls ist eine schnelle und koordinierte Reaktion entscheidend.

Die Informationen über einen Vorfall sollten schnell vom Service Desk erfasst werden, wo ein definierter Prozess ausgelöst wird. Dieser Prozess umfasst die Klassifizierung des Vorfalls, die Eskalation an die zuständigen Teams, die Koordinierung der Lösung und die Verfolgung der gesetzlichen Meldefristen.

Tools wie Jira Service Management und cybreg unterstützen das Incident Management durch strukturierte Workflows, Nachverfolgung und Berichterstattung.

Zum Beispiel bietet cybreg vordefinierte Berichte für die Meldung von Vorfällen, was die Einhaltung von Compliance-Anforderungen erleichtert.

Empfohlene Tools

Für die Implementierung von ITSM in modernen Cloud-Umgebungen empfehlen wir Atlassian Jira Service Management. Zu seinen Stärken gehören starke Integrationsfunktionen, Flexibilität und Unterstützung für das KI-Tool Rovo, das die Automatisierung vieler Prozesse ermöglicht.

Für größere Unternehmen, die Lösungen vor Ort benötigen, bietet sich die Kombination aus USU Service Management und dem GRC-Modul von Cloud Incubator an.

Unternehmen, die nach einer umfassenden Lösung für die Verwaltung der Einhaltung von Cybersicherheitsvorschriften suchen, empfehlen wir die cybreg Software. Sie deckt die Bereiche Richtlinien- und Dokumentationsmanagement, Asset Management, Risikomanagement, Verfolgung von Vorfällen, Risikobewertung von Lieferanten und regulatorische Berichterstattung ab.

Weitere Informationen finden Sie unter https://www.cybreg.cz/

Wie wir helfen können

Wenn Sie sich derzeit mit dem Thema Cybersicherheit befassen oder sich auf die Anforderungen von DORA und NIS2 vorbereiten und mehr darüber erfahren möchten, können Sie uns gerne kontaktieren.

Die Experten von Sykora IT und cybreg helfen Ihnen gerne dabei, eine Lösung zu entwerfen und zu implementieren, die sowohl Ihren geschäftlichen Anforderungen als auch den gesetzlichen Vorschriften entspricht.